Cách tạo USB BOOT chứa nhiều bộ cài Windows (XP/7/8/10)

Lưu ý: Bạn hãy đọc thật kỹ bài viết trước khi thực hiện nhé ! Nếu như trong quá trình sử dụng bạn gặp bất cứ lỗi gì, ví dụ như bị lỗi link download, blog load chậm, hay là không truy cập vào được một trang nào đó trên blog... thì bạn vui lòng thông báo với mình tại đây nhé. Thanks !

Mục Lục Nội Dung

Trong các bài viết trước thì mình đã hướng dẫn cho các bạn cách tạo USB BOOT và USB CÀI WINmột cách rất chi tiết và bạn đã có thể thực hiện một cách dễ dàng rồi đúng không? Nhưng hiện nay rất nhiều bạn đang có nhu cầu tạo một chiếc usb chứa nhiều bộ cài windows và có khả năng boot như những chiếc USB đa năng khác. Chính vì thế mà trong bài viết này mình sẽ hướng dẫn thêm cho các bạn một phương pháp mới, một phần mềm khác để bạn có thể tạo thành công chiếc usb chứa nhiều bộ cài win và có khả năng BOOT.

Mình sẽ sử dụng một công cụ đa năng WinSetupFromUSB để thực hiện việc này. Trước tiên bạn cần tải bộ công cụ này về trước đã. Có 2 phiên bản, 1 phiên bản dạng cài đặt (*.exe), và một bản là Portable (.7z) không cần cài đặt. Bạn lựa chọn bản nào cũng được nhé, nhưng mình khuyến khích sử dụng bản Portable.

Download WinSetupFromUSB

Lưu ý: Trong file tải về có 2 phiên bản 32bit và 64bit. Lựa chọn phiên bản phù hợp với máy tính của bạn nhé.

Ưu điểm của phần mềm

- Miễn phí.

- Hỗ trợ tạo ra USB chứa nhiều bộ cài đặt (cả 2 phiên bản là 32bit và 64bit)

- Bạn có thể tạo ra một chiếc USB Mutiboot chạy được theo 2 chuẩn UEFI và Lagacy.

- Hỗ trợ tốt cho Windows 10 RTM.

- Tìm hiểu chi tiết thêm tại trang chủ của nó nhé.

Cần chuẩn bị những gì?

- Phần mềm WinSetupFromUSB (link bên trên).

- Một chiếc USB, dung lượng càng lớn càng tốt.

- Các tập tin *.iso của các bản Windows bạn muốn tích hợp vào USB.

- Bạn nên thực hiện trên máy tính đang chạy Windows 7 trở lên.

Cách tạo USB Mutiboot

- Xem thêm bài viết: Tạo USB Multiboot, Format định dạng NTFS vẫn boot được UEFI – GPT (với cách này bạn cũng có thể tạo được usb boot uefi – legacy và chứa nhiều bộ cài windows đó)

Bước 1: Cắm USB vào máy tính.

Bước 2. Khởi động phần mềm WinSetupFromUSB.

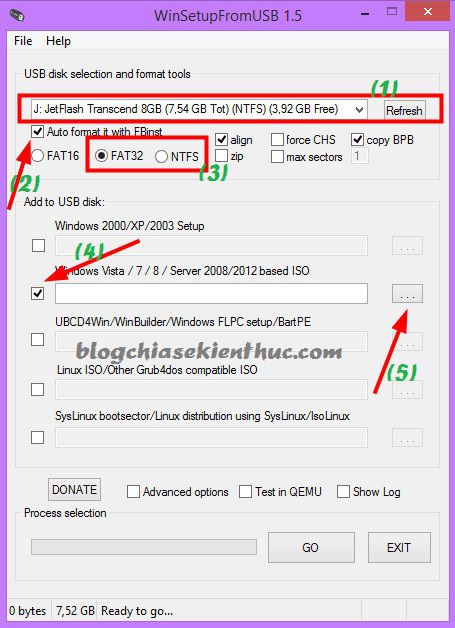

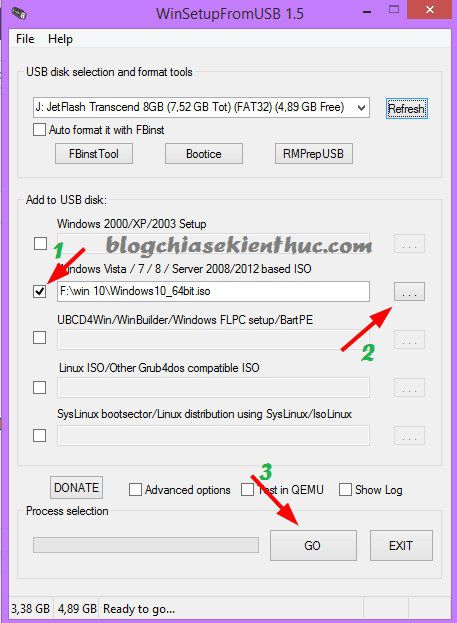

Bước 3: Thiếp lập

- Lựa chọn đúng thiết bị là USB mà bạn muốn tạo.

- Tích vào lựa chọn .

- Lựa chọn kiểu Format (FAT32 hoặc NTFS), nếu như máy tính bạn đang chạy theo chuẩn UEFI thì hãy chọn FAT32 nhé. Hướng dẫn xem máy tính đang chạy UEFI hay Lagacy.

- Tích vào dòng .

- Tích vào và tìm đến bộ cài Windows mà bạn muốn thêm vào USB.

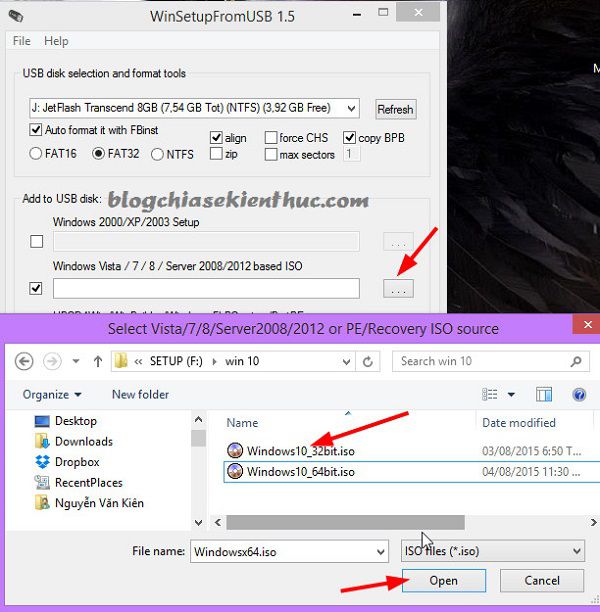

Cửa sổ tiếp theo, bạn hãy tìm đến thư mục chứa bộ cài win.

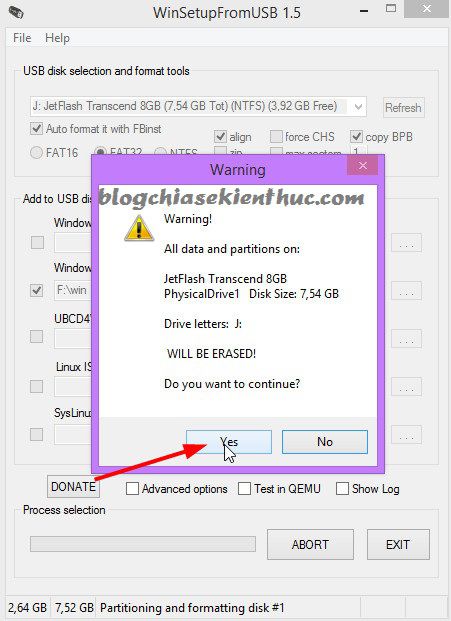

Nhấn vào để bắt đầu. Lúc này sẽ xuất hiện một thông báo hiện ra bạn nhến để đồng ý.

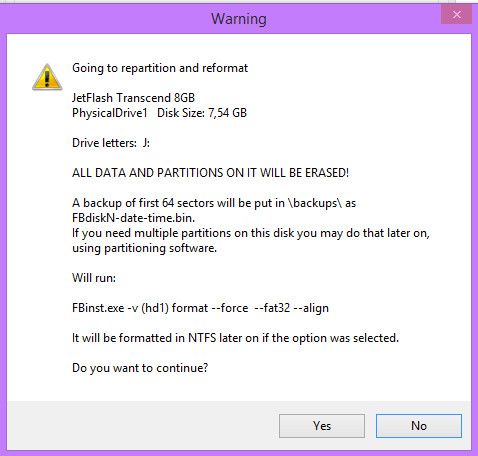

Một cảnh báo nữa xuất hiện, bạn cũng chọn để tiếp tục

Quá trình ghi dữ liệu vào USB bắt đầu, thời gian nhanh hay chậm thì tùy thuộc vào dung lượng của bộ cài đặt và cấu hình máy tính bạn.

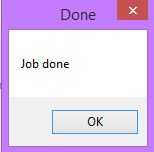

Rồi, chờ đến khi ghi xong thì sẽ có một thông báo Jod done tức là đã hoàn thành, nhấn OK để đồng ý.

Bạn giữ nguyên cửa sổ phần mềm WinSetupFromUSB nhé, đừng tắt đi vội. Bạn hãy chọn tiếp bạn Win mà bạn muốn thêm vào. Ở đây mình sẽ thêm tiếp bản Windows 10 64bit vào nên sẽ tích vào lựa chọn .

Còn nếu như bạn muốn thêm bộ cài đặt Linux hay các bản Win khác thì tích vào lựa chọn tương ứng nhé.

Đợi cho chương trình ghi kết thúc là bạn đã có một chiếc USB chứa nhiều bộ cài đặt Windows rồi đó. Quá đơn giản đúng không 😀

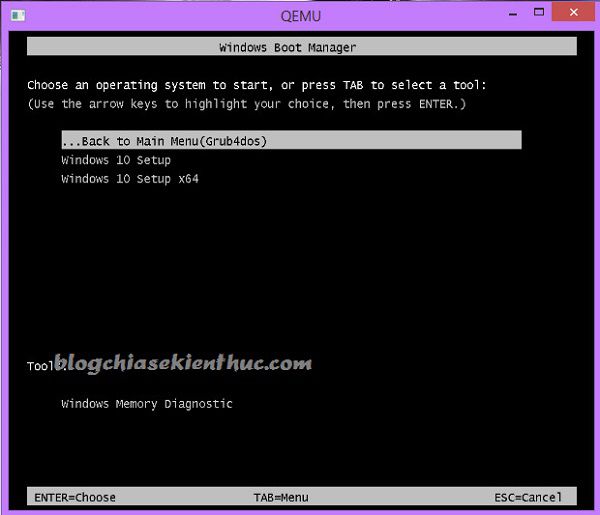

Và đây là kết quả sau khi mình đã làm xong.

Done!!!

—— Làm thêm nếu bạn thích —–

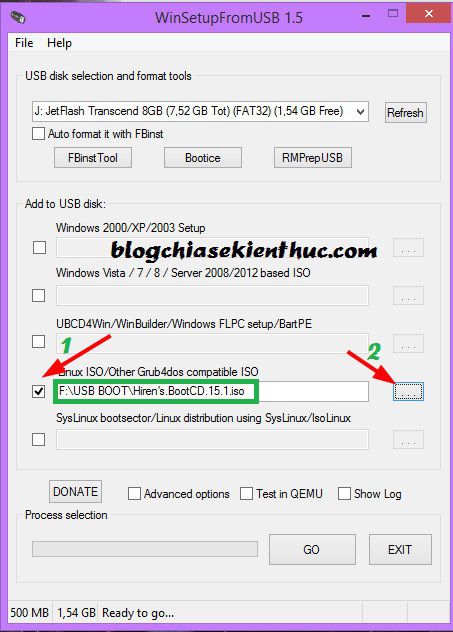

Nhưng với nhiều bạn thì như thế là chưa đủ (mình chẳng hạn 😛 ), và bạn sẽ cảm thấy nó còn ít tác dụng quá. Nếu như bạn muốn nó đa năng hơn nữa và muốn tích hợp thêm bộ Hiren’s Boot hoặc DLC BOOT … thì làm tiếp như hướng dẫn sau đây.

Bạn tích vào lựa chọn và tìm đến bộ công cụ mà bạn muốn tích hợp. Ví dụ mình muốn tích hợp thêm bộ Hiren Boot vào chiếc USB này thì bạn tải bộ Hiren boot về và làm như hình bên dưới nhé.

Sau khi chọn xong thì nhấn vào để phần mềm tiến hành tích hợp Hiren Boot vào USB.

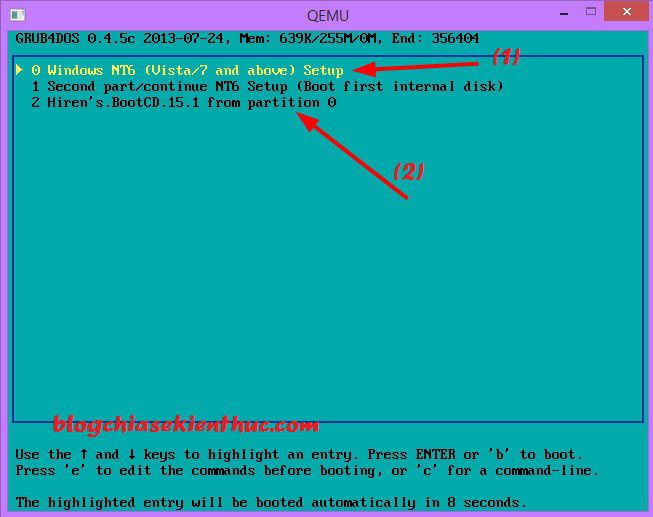

- Lựa chọn dòng thứ 1: Để bạn truy cập vào danh sách các bản Windows bạn muốn cài.

- Lựa chọn 2: Truy cập vào Hiren Boot.

Tips: Ngoài ra bạn có thể làm tương tự như trên để thêm bất cứ thứ gì vào USB mà bạn muốn.

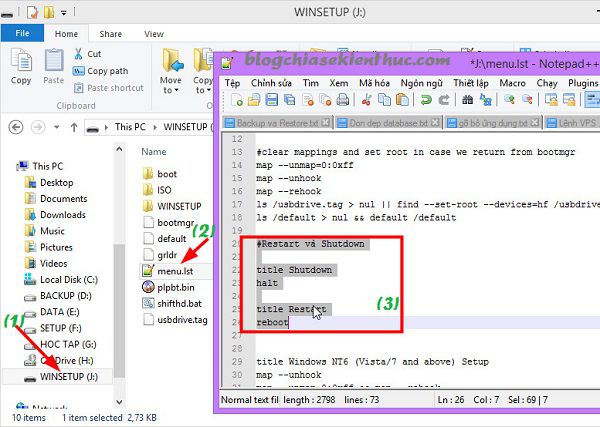

Xong rồi, bạn có thể dừng lại ở bước trên được rồi, nhưng nếu bạn thích cho thêm lệnh và vào menu boot thì bạn làm tiếp như sau:

Bạn hãy mở USB Mitiboot vừa tạo ra và mở file bằng Notepad hoặc Notepad++ và thêm dòng code sau và lưu lại:

#Restart và Shutdowntitle Shutdown

halttitle Restart

reboot

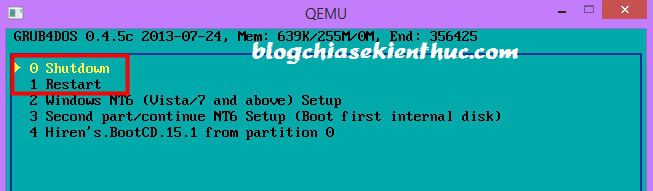

Cuối cùng USB BOOT chứa nhiều bộ cài Windows đã hoàn thành.

Lời kết

Như vậy, chỉ với vài thao tác cực kỳ đơn giản thôi là bạn đã tạo thành công một một chiếc USB BOOT chứa nhiều bộ cài Windows rồi đó. Với phần mềm WinSetupFromUSB, bạn hoàn toàn có thể tự tạo cho mình một chiếc USB BOOT cực kỳ chuyên nghiệp để cứu hộ máy tính rồi đó 😛